根据网络安全评级公司 BitSight 公布的数据,名为“Mylobot”的僵尸网络正在全球肆虐,每天记录感染的设备数量超过 50000 台。根据网络安全评级公司 BitSight 公布的数据,名为Mylobot的僵尸网络正在全球肆虐,每天记录感染的设备数量超过 50000 台。 网络安全公司 Deep Instinct 在 2018 年首次记录了Mylobot僵尸网络,该公司发现该僵尸网络具有反分析技术和下载程序能力。 科技

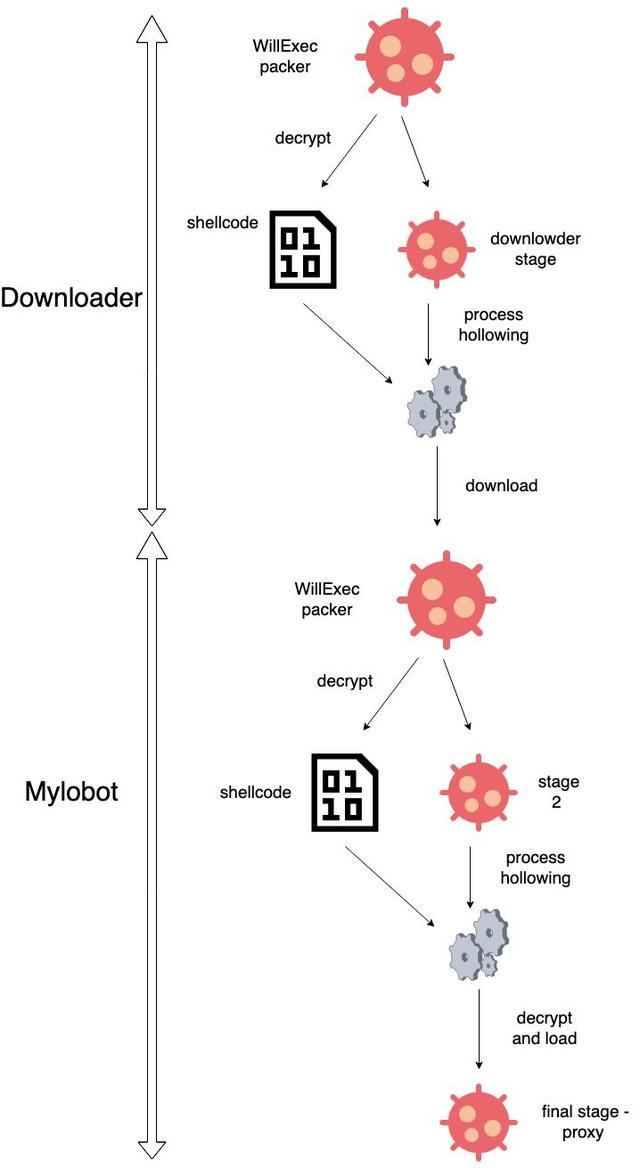

网络安全公司 Deep Instinct 在 2018 年首次记录了“Mylobot”僵尸网络,该公司发现该僵尸网络具有反分析技术和下载程序能力。

科技公司 Lumen 的 Black Lotus Labs 在几个月后也报告发现了该僵尸网络,在其博文中写道:“Mylobot 的危险之处在于它能够在感染主机后下载和执行任何类型的有效负载。这意味着它可以随时根据攻击者的意愿,下载任何其他类型的恶意软件”。

Mylobot 僵尸网络的相关特点:

反虚拟机、沙箱和调试技术

使用加密的资源文件封装内部代码

Process hollowing:一种安全漏洞,其中攻击者删除可执行文件中的代码并用恶意代码替换它

Reflective EXE:直接从内存中执行 EXE 文件的行为,而不是将其保存在磁盘上

Mylobot 僵尸网络主要使用的代理 C2 IP 地址:

89.39.105.47

89.38.96.140

89.38.96.14

217.23.12.80

178.132.3.12

168.119.15.229

89.38.98.48

49.12.128.181

37.48.112.111

109.236.82.28

49.12.128.180

144.76.8.93

194.88.106.18

95.211.203.197

89.39.104.201

95.168.169.43

95.211.198.102

91.229.23.112

217.23.13.104

95.211.140.149

62.112.11.245

178.132.2.82

116.202.114.236

217.23.12.50

89.39.104.58

89.38.98.47

194.88.105.108

109.236.83.166

109.236.91.239

89.39.107.92

190.2.134.165

217.23.8.12

89.39.104.62

89.39.107.82

沃梦达教程

本文标题为:谨防“Mylobot”僵尸网络病毒感染

猜你喜欢

- WEB前端常见受攻击方式及解决办法总结 2022-09-18

- Iptables防火墙基本匹配条件应用详解 2022-09-18

- Iptables防火墙四表五链概念及使用技巧详解 2022-09-18

- Iptables防火墙自定义链表实现方式 2022-09-18

- 对于服务器的安全通常我们需要注意什么? 2023-07-08

- 网络安全渗透测试之musl堆利用技巧 2022-09-18

- 记一次mysql数据库被黑删库遭勒索的教训 2023-07-08

- CSRF攻击是什么?如何防范CSRF攻击? 2022-09-18

- 前端常见的安全问题以及防范措施总结大全 2022-09-18

- Iptables防火墙iprange模块扩展匹配规则详解 2022-09-18