这篇文章主要介绍了CI(CodeIgniter)框架中URL特殊字符处理与SQL注入隐患,结合实例形式分析了CodeIgniter框架中针对特殊字符的过滤及SQL注入隐患的相关原理,需要的朋友可以参考下

本文实例分析了CI(CodeIgniter)框架中URL特殊字符处理与SQL注入隐患。分享给大家供大家参考,具体如下:

php CI框架中URL特殊字符有很多是不支持的,导致像c++,括号这些常用的分类,字符都无法正常显示很头痛,而在配置里增加单引号' 反斜杠\ 这种特殊字符又很容易给sql注入

在默认的config配置基础上加上:+=()特殊字符

#$config['permitted_uri_chars'] = 'a-z 0-9~%.:_\-';

$config['permitted_uri_chars'] ='a-z 0-9~%.:_\-\+=()';

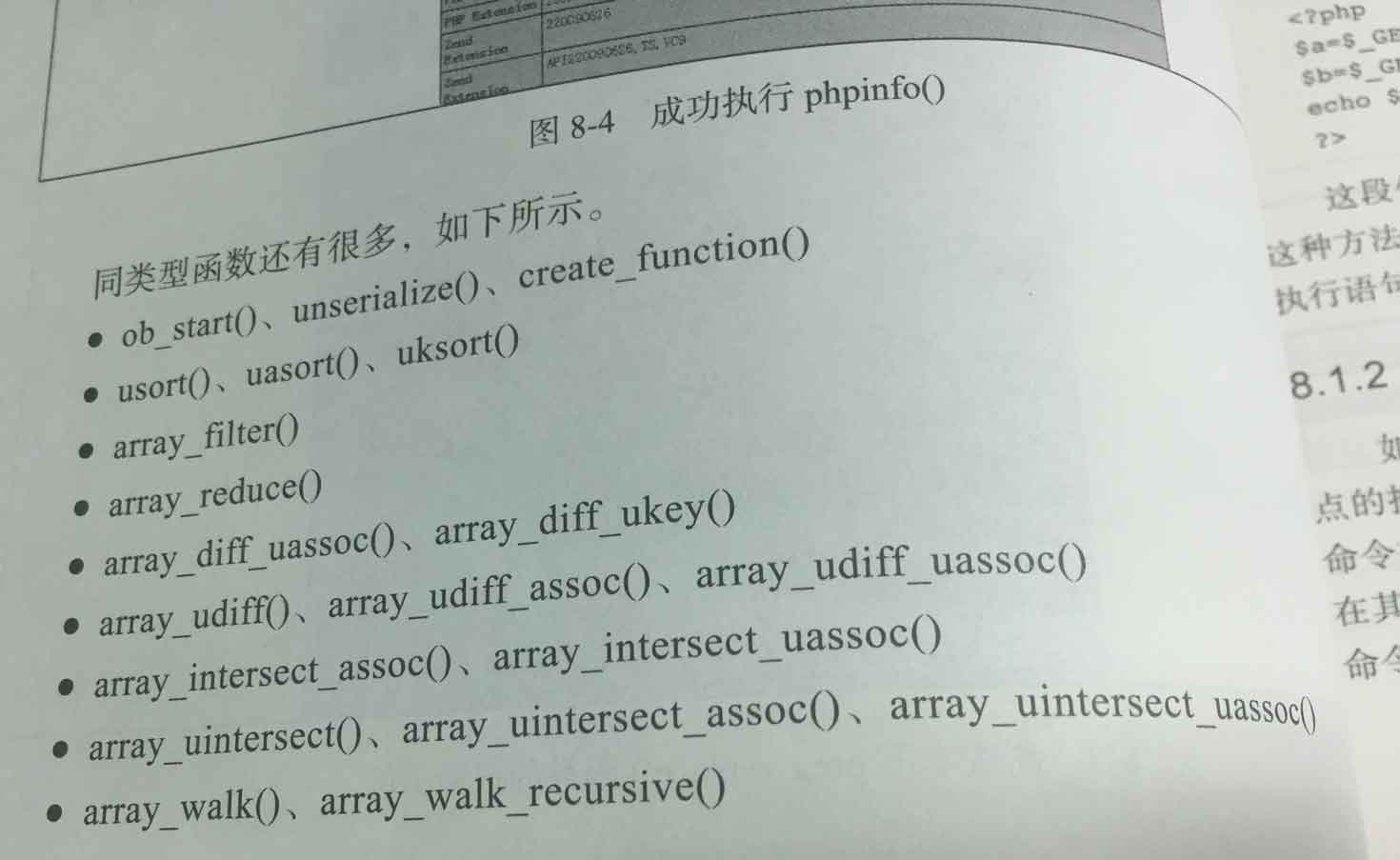

在CI框架中,尽量使用AR类进行数据库查询是比较靠谱的,因为在底层会帮助使用者进行一次有效的转义,但也仅仅是转义而已。

过滤的方法是escape_str() :

function escape_str($str, $like = FALSE)

{

var_dump($str);

echo "\n" ;

if (is_array($str))

{

foreach ($str as $key => $val)

{

$str[$key] = escape_str($val, $like);

}

return $str;

}

if (function_exists('mysql_real_escape_string'))

{

$str = addslashes($str);

}

elseif (function_exists('mysql_escape_string'))

{

$str = mysql_escape_string($str);

}

else

{

$str = addslashes($str);

}

// escape LIKE condition wildcards

if ($like === TRUE)

{

$str = str_replace(array('%', '_'), array('\\%', '\\_'), $str);

}

return $str;

}

该方法仅仅是调用了一些转义函数,并对like参数进行过滤。

如果查询的变量没有被单引号包裹,那么就无法进行保护

ci 框架默认的过滤函数是escape :

xx". $this->db->escape ( $xxx )."xx

由于数组的$key过滤不严直接带入SQL查询的漏洞屡见不鲜:

$arr = array(

'name'=>"2' and 1=2",

"hello'"=>"2");

);

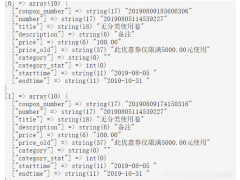

输出结果:

Array(

[name] => 2\' and 1=2

[hello' union select ] => 2

)

如果真实sql语句传入上面两个参数合并起来就可以查询出所有信息了,属于sql注入了

更多关于CodeIgniter相关内容感兴趣的读者可查看本站专题:《codeigniter入门教程》、《CI(CodeIgniter)框架进阶教程》、《php优秀开发框架总结》、《ThinkPHP入门教程》、《ThinkPHP常用方法总结》、《Zend FrameWork框架入门教程》、《php面向对象程序设计入门教程》、《php+mysql数据库操作入门教程》及《php常见数据库操作技巧汇总》

希望本文所述对大家基于CodeIgniter框架的PHP程序设计有所帮助。

本文标题为:CI(CodeIgniter)框架中URL特殊字符处理与SQL注入隐患分析

- php微信公众号开发之秒杀 2022-11-23

- laravel实现按月或天或小时统计mysql数据的方法 2023-02-22

- PHP仿tp实现mvc框架基本设计思路与实现方法分析 2022-10-18

- PHP实现微信支付(jsapi支付)流程步骤详解 2022-10-09

- 用nohup命令实现PHP的多进程 2023-09-02

- PHP简单实现二维数组的矩阵转置操作示例 2022-10-02

- Laravel balde模板文件中判断数据为空方法 2023-08-30

- laravel通用化的CURD的实现 2023-03-17

- PHP中PDO事务处理操作示例 2022-10-15

- windows下9款一键快速搭建PHP本地运行环境的好工具(含php7.0环境) 2023-09-02