SQL injection on Classic ASP pages with parameterized queries: text fields(带有参数化查询的经典 ASP 页面上的 SQL 注入:文本字段)

问题描述

我已在我的 Classic ASP 应用程序中对查询进行了参数化,但我不确定是否需要清理或清理自由文本字段,或者参数化是否足以防止注入.

I've parameterized my queries in my Classic ASP app, but am unsure whether I need to sanitize or scrub free text fields or if the parameterization is sufficient to prevent injection.

推荐答案

并非所有的 sql 存储过程都是注入安全的

Not all sql stored procs are injection safe

http://palisade.plynt.com/issues/2006Jun/注入存储过程/

这篇关于带有参数化查询的经典 ASP 页面上的 SQL 注入:文本字段的文章就介绍到这了,希望我们推荐的答案对大家有所帮助,也希望大家多多支持编程学习网!

本文标题为:带有参数化查询的经典 ASP 页面上的 SQL 注入:文本字段

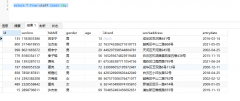

- 导入具有可变标题的 Excel 文件 2021-01-01

- 以一个值为轴心,但将一行上的数据按另一行分组? 2022-01-01

- 使用 Oracle PL/SQL developer 生成测试数据 2021-01-01

- 如何将 SonarQube 6.7 从 MySQL 迁移到 postgresql 2022-01-01

- 如何将 Byte[] 插入 SQL Server VARBINARY 列 2021-01-01

- 在SQL中,如何为每个组选择前2行 2021-01-01

- 远程 mySQL 连接抛出“无法使用旧的不安全身份验证连接到 MySQL 4.1+"来自 XAMPP 的错误 2022-01-01

- 如何使用 pip 安装 Python MySQLdb 模块? 2021-01-01

- SQL 临时表问题 2022-01-01

- 更改自动增量起始编号? 2021-01-01